von Isabella Pridat-Zapp

Diese Unternehmen haben nun den Vorteil, dass sie aus den Erfahrungswerten und Projektplanungs-Informationen, die aus den Umfragen hervorgehen, lernen und damit ihr eigenes Security und Cybersecurity-Projekt beschleunigen können.

Leider geht aus den Umfrageergebnissen auch hervor, dass der bereits eingetretene Schaden für die Unternehmen sich im Jahr 2017 weltweit nochmals gegenüber den Vorjahren erhöht hat.

Es scheint so zu sein, dass Fortschritt in Sachen Sicherheit bei vielen Unternehmen trotz vielfältiger Bemühungen und Fortschritte einfach zu langsam und eher als Reaktion unter dem Druck der Ereignisse erfolgt und nicht in ausreichendem Maße als umfassende Präventivmaßnahme, zum Beispiel zur Erhöhung der Cyber Resilience.

I. – Das Bild am aktuellen Beispiel DSGVO

Die Organisationen waren laut der Cybersecurity Ponemon Studie nicht bereit für die Datenschutz-Grundverordnung, die im Mai 2018 in Kraft trat, denn 77 Prozent der Befragten haben keinen Vorfallreaktionsplan (Incident Response / IR-Plan), der im gesamten Unternehmen einheitlich angewendet wird und die meisten befragten Länderexperten der multinationalen Studie gaben nicht an, dass sie die DSGVO einhalten können.

Dies bestätigt auch die aktuelle Umfrage der Nationalen Initiative für Informations- und Internet-Sicherheit e.V. (NIFIS), die unter anderem zum Thema DSGVO die folgenden Ergebnisse ermittelt hat: Weniger als ein Viertel der deutschen Unternehmen hat die Vorschriften der Datenschutzgrundverordnung (DSGVO) wirklich erfüllt, als deren Regelungen Ende Mai 2018 in Kraft traten. 57 Prozent der Befragten gingen davon aus, dass lediglich zwischen 26 und 50 Prozent der Unternehmen in der Lage sein werden, bis Mai 2018 die Vorgaben der DSGVO gesetzeskonform umzusetzen. Insgesamt gingen über 90 Prozent der Befragten davon aus, dass ein Großteil der deutschen Unternehmen den neuen IT-Sicherheitsvorschriften zum Stichtag nicht entsprechen wird, trotz der drastischen Strafzahlungen die drohen.

II. – Überblick über die Ergebnisse der Ponemon Studie zur Cyber-Resilience 2018: Widerstandsfähigkeit gegen Cyberattacken

Die folgenden Angaben dieses Abschnitts basieren, sofern nicht anders angegeben, auf der Analyse der im November 2017 vorliegenden Ergebnisse der Studie des Ponemon Institute und IBM Resilient – 2848 Antworten aus USA, UK, Frankreich, Deutschland, Australien, VAE und Brasilien, mit jeweils unter 500 bis über 75tsd. Beschäftigten.

Die globale Studie untersucht den allgemeinen Status der Unternehmen sowie die Einflussfaktoren und Herausforderungen einer gegen Cyberattacken besser gerüsteten Organisation. Dabei gaben 77 Prozent der Befragten an, dass ihr Unternehmen keinen formellen Cyber Security Incident Response Plan (CSIRP) habe, der in der gesamten Organisation einheitlich angewendet wird. Fast die Hälfte gab an, dass ihr Notfallplan entweder informell / ad hoc-basiert oder gar nicht existent sei. Siehe Abbildung 1

Abbildung 1 – Welche Aussage trifft für Ihr Unternehmen am ehesten zu? Quelle: Ponemon Institute, 2018, S.10

Trotz dieses Mangels an Planung berichten 72 Prozent der Unternehmen, dass sie sich heute besser gerüstet fühlen als vor einem Jahr.

Siehe Abbildung 2

Abbildung 2 – Wie hat sich die Cyber Resilience Ihres Unternehmens in den letzten 12 Monaten verändert? Quelle: Ponemon Institute, 2018, S.5

Organisationen, die sich gut gegen Cyberattacken gerüstet fühlen (61 Prozent) schreiben dies zu einem hohen Anteil ihrer Fähigkeit zu, qualifizierte Mitarbeiter zu finden – aber die Unternehmen brauchen sowohl Technologie als auch Menschen, um geschützt zu sein. Siehe Abbildung 3

Abbildung 3 – Wodurch hat sich bei Ihrem Unternehmen die Widerstandfähigkeit gegen Cyberangriffe erhöht? 4 Optionen sind wählbar Quelle: Ponemon Institute, 2018, S.6

Tatsächlich betrachten 60 Prozent der Befragten mangelnde Investitionen in Artificial Intelligence und maschinelles Lernen als derzeit größte Barriere für mehr Widerstandsfähigkeit gegen Cyberattacken (Cyber Resilience). Siehe Abbildung 4

Abbildung 4 – Was steht Ihrer Cyber Resilience am meisten entgegen? 3 Option sind wählbar Quelle: Ponemon Institute, 2018, S.8

Die Probleme werden noch dadurch verschärft, dass nur 31 Prozent der Befragten über ein angemessenes Cyber-Resilience-Budget verfügen und es nach ihren Angaben schwierig ist, IT-Sicherheitsexperten einzustellen und zu halten (77 Prozent).

Somit war das zweitgrößte Hindernis für Cyber Resilience das unzureichende Fachpersonal für Cyber-Sicherheit. Nur 29 Prozent der Befragten glauben, über die richtigen Mitarbeiter zu verfügen, um Cyber Resilience zu erreichen und 50 Prozent geben an, dass der derzeitige CISO- oder Sicherheitsverantwortliche der Organisation seit drei Jahren oder weniger existiert. Dreiundzwanzig Prozent berichten, dass sie derzeit keinen CISO oder Sicherheitsverantwortlichen haben.

Siehe Abbildung 5

Abbildung 5 – Gewichten Sie die 7 Einflussfaktoren, die als bedeutend für eine hohe Widerstandskraft gegen Cyber-Attacken gelten – 1 = am wichtigsten bis 7 = am unwichtigsten Quelle: Ponemon Institute, 2018, S.7

Die Analyse zeigt, dass 57 Prozent der Befragten angaben, dass die Zeit für die Lösung eines Vorfalls gestiegen ist, während sich bei 65 Prozent die Schwere der Angriffe erhöht hat. Diese Bereiche stellen einige der Schlüsselfaktoren dar, die sich auf die gesamte Widerstandsfähigkeit gegen Attacken auswirken.

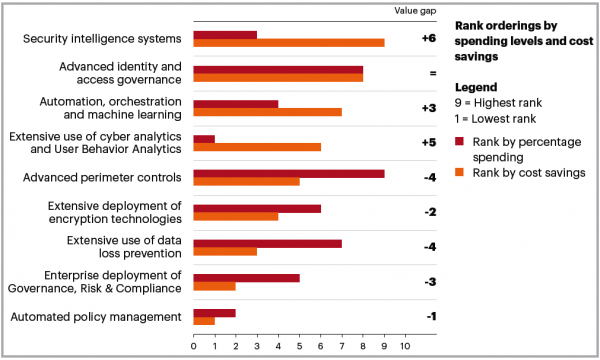

Für das Erreichen eines hohen Grades an Cyber Resilience wurden 7 Technologien als Voraussetzungen aus einer Liste von 21 Technologien gewichtend ausgewählt – siehe Abb. 6.

Abbildung 6 – Die Antworten ergaben die 7 wichtigsten Security Technologien, gewählt aus einer Liste von 21 Technologien. Quelle: Ponemon Institute, 2018, S.7

Aus der Definition der Zielsetzungen geht der Maßnahmen-Katalog zur Erhöhung des Schutzes gegen Cyber-Attacken hervor.

Welche Cybersecurity-Maßnahmen die befragten Organisationen eingeführt haben oder für die nächsten 12 Monate planen, zeigt die Abb. 7a.

Abbildung 7a – eingeführte Maßnahmen und Zielsetzungen für die nächsten 12 Monate, um die Cybersecurity zu erhöhen. Quelle: Ponemon Institute, 2018, S.14

Die Abbildungen 5, 6, 7a und 7b zeigen Säulen für die strategische Planung und Implementierung eines funktionierenden Schutzes gegen Cyber-Attacken als grundlegende Abwehr.

Abbildung 7b – Zur Erhöhung der Cybersecurity wurden oder werden in den kommenden 12 Monaten die von den Umfrageteilnehmern zum Thema Cybersecurity Governance angegebenen Regeln und Richtlinien sowie Strukturen und Prozesse im Unternehmen etabliert. Quelle: Ponemon Institute, 2018, S.14

„Die Unternehmen fühlen sich heute vielleicht besser gerüstet, und der Hauptgrund dafür ist die Einstellung von qualifiziertem Personal“, sagt Ted Julian, Vice President Product Management und Co-Founder von IBM Resilient. „Es ist wichtig, die richtigen Mitarbeiter am Platz zu haben, aber es ist ebenso wichtig, sie mit den modernsten Werkzeugen auszustatten, um ihre Arbeit zu verbessern. Ein Reaktionsplan, der menschliche Intelligenz mit Maschinenintelligenz kombiniert, ist der einzige Weg, wie Sicherheitsteams der Bedrohung einen Schritt zuvorkommen und die Cyber Resilience insgesamt verbessern können. “

Das Ponemon hat diese Umfrage nun im dritten Jahr in Folge durchgeführt und das Fehlen eines konsistenten CSIRP-Plans ist ein anhaltender Trend – trotz steigender Kosten.

Abbildung 8 – Diese Grafik unterscheidet nach weit fortgeschrittenen Unternehmen in Sachen Cybersecurity und dem Durchschnitt aller Antworten auf die Frage: Wie schätzen Sie das erreichte Stadium der Wehrhaftigkeit gegen Cyber-Attacken in Ihrer eigenen Organisation ein? Quelle: Ponemon Institute, 2018, S.18

Die Kosten einer Datenpanne lagen laut der aktuellen Studie „Cost of a Data Breach“ im Durchschnitt um fast eine Million Dollar niedriger, wenn ein Unternehmen den Datenverlust in weniger als 30 Tagen eindämmen konnte – was den Wert und die Bedeutung eines starken CSIRP unterstreicht. Siehe Abb. 9.

Abbildung 9 – In der „Cost of Cyber Crime“ Studie 2017 von Accenture Security/Ponemon haben die Autoren die Ausgaben für die verschiedenen Sicherheits-Maßnahmen, den damit erzielten Ersparnissen gegenübergestellt. Nur ein System für fortgeschrittenes Identity- und Zugriffsmanagement spart exakt so viel wie es kostet. Ganz anders sieht es beim Punkt „umfangreicher Einsatz von Cyber Analytics und Benutzer-Verhalten-Analytics“ aus – hiermit wird ganz wesentlich mehr gespart, als investiert wurde.

Quelle: https://www.accenture.com/t20170926T072837Z__w__/us-en/_acnmedia/PDF-61/Accenture-2017-CostCyberCrimeStudy.pdf Quelle: Accenture Security, Ponemon Institute: 2017, S.5

„Der Fokus auf einige entscheidende Bereichen kann einen großen Unterschied machen, wenn es um Cyber Resilience geht“, sagt Dr. Larry Ponemon. „Dafür zu sorgen, dass die Sicherheitsfunktion mit einem angemessenen Vorfallreaktionsplan, Personal und Budget ausgestattet ist, führt zu einer besseren Sicherheitslage und einer höheren Cyber Resilience.“

III. – Analyse der Kosten durch Datenpannen – IBM/Ponemon Studie „Cost of Data Breach“ 2017

Seit 2012 führt das Ponemon Institut jährlich die „Cost of Data Breach“-Studie für IBM durch. Deutschlandweit nahmen 35 Unternehmen an der Befragung von 419 Organisationen in 11 Ländern und 2 Regionen teil. So mussten in Deutschland pro verlorenem Datensatz durchschnittlich 149 Euro investiert werden, was einem Kostenrückgang um 3,3 Prozent gegenüber dem Vorjahr entspricht. Die absoluten Kosten durch Datenpannen konnten dabei im letzten Jahr um 5,4 Prozent auf 3,42 Millionen Euro gesenkt werden. Europaweit fielen die Gesamtkosten sogar um 26 Prozent. Im Vergleich der elf Länder und zwei Regionen, die untersucht wurden, stellte IBM Security einen Zusammenhang zwischen der Reaktion auf Regulierungsvorschriften in Europa und den Gesamtkosten von Datenpannen fest.

Während jedoch vor allem in europäischen Ländern wie Deutschland, Frankreich, Italien oder Großbritannien die Kosten im Fall einer Datenpanne sinken, erfahren neben den USA auch Organisationen im Mittleren Osten, Japan, Südafrika und Indien gestiegene Kosten. Am teuersten sind Datenpannen in den USA. Hier kosten sie mit 7,35 Millionen US-Dollar durchschnittlich mehr als doppelt so viel wie in Deutschland. In den USA stiegen die Kosten im Vergleich zum Vorjahr um fünf Prozent.

Diese Entwicklung ist unter anderem darauf zurückzuführen, dass europäische Unternehmen in einem Umfeld arbeiten, in dem Datenpannen strengeren Meldevorschriften unterliegen als in den USA. Außerdem besteht in Europa bereits seit 1995 ein rechtlicher Rahmen, der soeben durch GDPR abgelöst wurde. In den USA haben dagegen 48 von 50 Staaten eigene Data Breach Gesetze verabschiedet. US-amerikanische Unternehmen müssen im Gegensatz zu europäischen eine Vielzahl von Vorschriften beachten und sich darauf vorbereiten. Dies kann große Kosten verursachen und wertvolle Ressourcen verschlingen.

Abbildung 10 – Die Ursachenanalyse der Datenpannen ergab die hier abgebildete Verteilung Quelle: Ponemon Institute, 2017, S.15

Der Zeitfaktor jetzt und in Zukunft: Die Schnelligkeit, mit der eine Cyberattacke identifiziert und eingedämmt werden kann, hängt laut der Ponemon Studie zu großen Teilen von der Nutzung eines IR-Teams und eines Incident-Response-Notfallplans ab. So waren die Kosten bei Unternehmen, die Datenpannen innerhalb eines Monats beheben konnten, um eine Millionen Dollar niedriger als diejenigen der Unternehmen, deren Datenpanne länger als einen Monat andauerte.

Die Reaktionsgeschwindigkeit wird künftig noch eine größere Rolle spielen. Im Rahmen der DSGVO/GDPR werden Unternehmen, die in Europa Geschäfte machen, Datenpannen innerhalb von 72 Stunden melden müssen, um nicht etwa Strafzahlungen in Höhe von bis zu vier Prozent ihres globalen Jahresumsatzes leisten zu müssen. Laut der Studie benötigen Unternehmen derzeit im Durchschnitt mehr als sechs Monate, um eine Datenpanne zu entdecken. Weitere 66 Tage werden durchschnittlich benötigt, um die entdeckte Datenpanne zu beheben.

Weitere Kosten-Faktoren: Die Studie zeigte auch Möglichkeiten zur Senkung der Kosten einer Datenpanne. Ein Incident-Response-Team verringerte die Kosten um 19 US$ pro Datensatz, eine durchgängige Verschlüsselung aller Daten führte zu einer Reduktion um 16 US$ pro Datensatz und die Schulung von Mitarbeitern brachte eine Ersparnis von 12,50 US$ pro Datensatz ein.

Um eine möglichst effiziente Budget-Verteilung zu erreichen, können die Abbildungen 9 und 11 wichtige Entscheidungsgrundlagen bilden.

Abbildung 11 – Zwanzig Ersparnis-Faktoren und Kosten-Faktoren, dargestellt in US$ als Abweichung vom Durchschnitt pro Datensatz Quelle: Ponemon Institute, 2017, S.18

IV. – IoT und Sicherheit – Studie „Internet der Bedrohungen“

Im März 2018 veröffentlichte das IBM Institute for Business Value einen Bericht über das „Internet der Bedrohungen“, in dem die Schwachstellen von Industrie- und Versorgungsunternehmen im Zusammenhang mit dem Internet der Dinge beschrieben werden und wie diese abgefedert werden können.

Der IoT-Markt wird voraussichtlich von einer installierten Basis von 15 Milliarden Geräten im Jahr 2015 auf 30 Milliarden Geräte im Jahr 2020 und 75 Milliarden im Jahr 2025 wachsen. Während IoT-Technologie verwendet wird, um die Produktivität zu erhöhen, Probleme zu lösen, neue Geschäftsmöglichkeiten und betriebliche Effizienz zu schaffen, war die IT-Sicherheit eher ein nachträglicher Schritt für viele IoT-Anwendungen der ersten Generation, wodurch Schwachstellen im Netzwerk und das Potenzial für industrielle Prozessunterbrechungen, Manipulationen oder Spionage entstanden.

Im Bericht des IBM Institute for Business Value gaben 36 Prozent der Führungskräfte an, dass die Sicherung einer IoT-Plattform und ihrer Geräte eine der größten Herausforderungen für ihr Unternehmen darstelle. Nur 10% der IoT-Nutzer überwachen kontinuierlich den IoT-Verkehr, um Anomalien zu finden und Schwachstellen zu bewerten . Siehe Abbildung 12.

Abbildung 12 – Implementierte IoT-Sicherheits-Standards Quelle: IBM Institute for Business Value, 2018, S.5

Der Bericht kommt zu dem Schluss, dass sich die meisten Industrie- und Versorgungsunternehmen noch in der Anfangsphase der Einführung von Praktiken und Schutztechnologien zur Eindämmung der IoT-Sicherheitsrisiken befinden. Siehe Abbildung 13.

Abbildung 13 – Implementierte IoT-Sicherheits-Technologien Quelle: IBM Institute for Business Value, 2018, S.6

Nur ein kleiner Teil der Befragten hat betriebliche, technische und kognitive Verfahren oder IoT-spezifische Sicherheitstechnologien vollständig implementiert. Zu den fortgeschrittenen Bereichen gehören Verschlüsselung (21%), Netzwerksicherheit und Geräteauthentifizierung (23%) sowie Sicherheitsanalysen (17%).

Einige der wichtigsten Empfehlungen aus dem Bericht sind:

- Die Einrichtung eines formellen IoT-Sicherheitsprogramms und der Aufbau eines Operational-Excellence-Modell aus Mitarbeitern, Prozessen und Technologien, um IoT-Sicherheitsfunktionen zu entwickeln.

- Ein Verständnis für jeden Endpunkt, was er tut und mit wem er spricht. Jeder IoT-Endpunkt muss identifiziert und profiliert, einem Inventar hinzugefügt und überwacht werden.

- Wissen, wann und wie man proaktiv handeln muss: Um eine effektive Reaktion auf Cyberangriffe vorzubereiten, sollten Unternehmen Angriffssimulationen duchspielen und regelmäßig verschiedene Situationen in ihrer Anlage üben sowie ihr Sicherheitsbetriebszentrum vorbereiten.

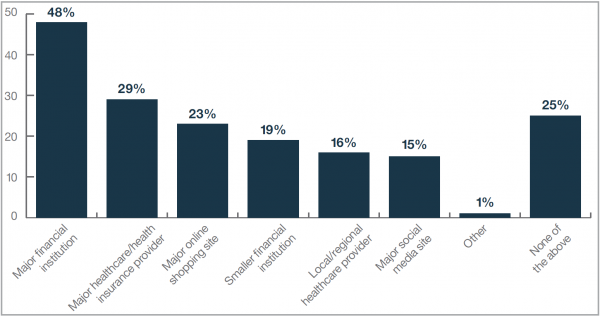

V. – Biometrie auf dem Vormarsc – Studie: The Future of Identity

Die Authentifizierung steht vor einem Wendepunkt: In der Vergangenheit galten komplexe Passwörter als bester Weg, persönliche Accounts vor dem Zugriff durch Identitätsdiebe zu sichern.

Wie die Studie „The Future of Identity“ ergab, sind vor allem Millennials nun erstmals bereit, sich auf modernere, technologisch fortschrittlichere Authentifizierungsvarianten, wie beispielsweise biometrische Fingerabdruck-Scans, einzulassen.

Biometrische Authentifizierungsmethoden werden bald Mainstream – durch neue Gesichts-, Fingerabdruck- und Handscanfunktionen, die in gängigen Smartphone-Modellen integriert sind. Dieser Trend setzt sich im weltweiten Vergleich nicht überall gleich schnell durch.

Abbildung 14 – Diese Authentifizierungs-Methoden werden weltweit als sicherste betrachtet Quelle: IBM Security, 2018, S.9

Wie sich die Wahrnehmung der verschiedenen Authentifizierungs-Möglichkeiten zum besseren Schutz vor Identitätsdiebstahl entwickelt – das hat IBM Security in der aktuellen Studie mit rund 4.000 Befragten aus den USA, der EU und dem asiatisch-pazifischen Raum (APAC) abgefragt, um globale und generations-spezifische Präferenzen und Bedenken in Bezug auf Biometrie, Passwörter und Multifaktor-Authentifizierung zu untersuchen.

Es geht ja keineswegs nur um die eigenen Geräte und so wurde auch abgefragt, welchen Organisationen die Befragten ihre biometrischen Daten anvertrauen würden.

Abbildung 15 – Welcher Art von Organisation/Unternehmen würden Sie Ihre biometischen Daten anvertrauen? Quelle: IBM Security, 2018, S.9

Die Analyse der Umfrage ergab auch Generations-Unterschiede bei der eigenen Einstellung zum Passwort. Die ältere Generation nimmt die Passwortsicherheit viel ernster, während es den jüngeren Generationen wichtiger ist, ein bequemes Passwort zu verwenden. Gleichzeitig sind die Jüngeren aber eher zu ergänzenden Sicherheitsmaßnahmen bereit, wie der Verwendung eines Passwort Managers oder einer Multifaktor-Authentifizierung.

Es wurde auch offenbar, dass die APAC-Länder bei der Einführung biometrischer Daten weit voraus sind, aufgrund einer besonders hohen Akzeptanz neuer Technologien, und dass europäische und vor allem amerikanische Nutzer eher vor neuen Methoden zurückschrecken.

In den APAC-Ländern ist die Verwendung von biometrischen Authentifizierungsmethoden teilweise schon Alltag, wie die Zahlung durch „smile-to-pay“ in den KFC Restaurants in China zeigt. Ein weiteres Beispiel stammt aus dem rasant wachsenden chinesischen Smartphone-Markt: Im Zusammenhang mit dem neuen Smartphone-Modell Xiaomi Mi 7 ist die Rede von Gesichtserkennung. Was in Europa und USA in breiten Teilen der Bevölkerung noch misstrauisch beäugt wird, ist im asiatischen Raum bereits normaler Alltag.

Abbildung 18 – Einstellung zur biometrischen Authentifizierung nach Regionen Quelle: IBM Security, 2018, S.17

So war es keine Überraschung, dass die Befragten in den APAC-Ländern eher dazu neigen, die Identifizierung mittels Biometrie als sicherer und bequemer zu betrachten, da man sich nicht an noch mehr Passworte erinnern muss.

Quellen:

Accenture Security, Ponemon Institute: 2017 Cost of Cyber Crime Study. (2017)

Accenture-2017 -CostCyberCrimeStudy.pdf

Ponemon Institute: 2017 Cost of Data Breach Study. (2017)

https://www-01.ibm.com/marketing/iwm/dre/signup?source=urx-15763&S_PKG=ov58441

IBM Institute for Business Value: Internet of threats (2018),

https://public.dhe.ibm.com/common/ssi/ecm/62/en/62013962usen/internet_of_threats_benchmarkinsightsibv.pdf

IBM Security: Future of Identity. (2018). https://www-01.ibm.com/common/ssi/cgi-bin/ssialias?htmlfid=22012422USEN& (Registration is necessary to gain the right to download the study.)

Ponemon Institute: The Third Annual Study of the Cyber Resilient Organisation. (2018)

https://info.resilientsystems.com/hubfs/IBM_Resilient_Branded_Content/White_Papers/2018_Cyber_Resilient_Organization_Study.pdf