Beiträge zum Stichwort ‘

IBM i ’

22. Oktober 2013 |

Von admin

Angesprochen auf das Thema Anwendungsentwicklung für mobile Geräte und IBM i stelle ich mir die Frage: Für wen sollten solche Anwendungen gedacht sein? Möchte der Nutzer einer IBM i die mobilen Geräte nur im eigenen Unternehmen einsetzten oder möchte er Daten und/oder Dienste an seine Kunden heraus- und/oder weitergeben? Möglich ist beides! Dieser Artikel beschäftigt sich damit, wann und wie welcher Weg sinnvoll ist.

Veröffentlicht in Cloud, Social Media, Devices |

Keine Kommentare »

Schlagworte: Android, Application, AS/400, Cloud, Device, IBM i, iPhone, Java, JSON, Mobile, Phone, PHP, Platform, Server, Tablet, TCP/IP, WebSphere, Windows Mobile, XML

22. Oktober 2013 |

Von admin

Seit den 90er Jahren bietet IBM Produkte mit der IBM i Access-Familie Terminalemulatoren, Datenübertragung und weitere Funktionen zum Einsatz in verschiedenen Umgebungen an, sowie den IBM Navigator für Windows. Anfangs belächelt, entwickelte sich diese Software zu einem produktiven Werkzeug für IBM i Administratoren. In der heutigen Welt des Mobile Computings ist seine Einsatzfähigkeiten jedoch durch die zwingend notwendige Windows-Betriebssystem- Umgebung eingeschränkt; basieren doch die meisten Mobile- Computing-Geräte auf Android und Apple iOS.

Veröffentlicht in Cloud, Social Media, Devices |

Keine Kommentare »

Schlagworte: Cloud, Device, HTTP, i Access, IBM i, Java, mobil, Navigator, Phone, Servlets, Tablet, Web

10. Oktober 2013 |

Von admin

In einer Szene des Films Marathon Man foltert ein übler Nazi, dargestellt von Sir Lawrence Olivier, den Hauptdarsteller Dustin Hoffman mit zahnärztlichen Geräten auf der Suche nach der Antwort auf die Frage „Ist es sicher?“ Hoffman, der keineswegs der von Olivier vermutete gegnerische Spion ist, antwortet ganz naiv, „sprechen Sie mit mir?“

Veröffentlicht in Cloud, Social Media, Devices, Security |

Keine Kommentare »

Schlagworte: Cloud, Daten, EDV-Abteilung, HTTPS, IBM, IBM i, PKE, Schutz, Security, SKMS, ssl, symmetric-key, VPN

10. Oktober 2013 |

Von admin

IBM hat eine neue Analytik-Technik vorgestellt, die moderne Security Intelligence nutzt und verdächtiges Verhalten in Netzwerk-Aktivitäten kennzeichnen kann. Diese kann Unternehmen helfen, sich besser gegen versteckte Bedrohungen zu schützen.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Analytics, Anomaly-Detection, Appliance, Daten, FTP, IBM, IBM i, Malware, Monitor, Netzwerk, QRadar, Security, Threat

10. Oktober 2013 |

Von admin

Im Zuge mehrerer Kundenprojekte bin ich in letzter Zeit zu einem Befürworter der Cloud geworden. Die Cloud hat es mir ermöglicht, Techniken einzusetzen, die mit traditionellen Methoden einfach nicht funktionieren. Zum Beispiel entfielen so die Einkaufsprozeduren für Hardware, die Mühe mit neuer Infrastruktur und das Sicherstellen der Skalierbarkeit bei steigenden Anforderungen. Sobald ich jedoch einem meiner Kunden die Cloud als Lösung anbiete, höre ich sofort die Frage „Ist sie sicher?“ Meine Antwort bewegt sich dann zwischen „ja“ und „nein“. Tatsächlich ist die Cloud nicht sicher, irgendjemand ist immer auf der Suche nach Daten. Wenn Sie Daten in die Cloud stellen, müssen Sie immer Vorkehrungen dagegen treffen.

Veröffentlicht in Cloud, Social Media, Devices, Security |

Keine Kommentare »

Schlagworte: Big Data, BigTable, CAP, Cloud, CouchDB, CP-Kategorie, Daten, IBM, IBM i, MogoDB, noSQL, Security, SimpleDB, SSH, SSL IPSec

10. Oktober 2013 |

Von admin

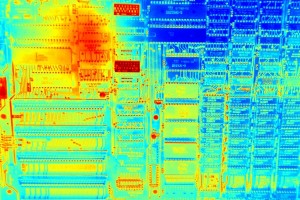

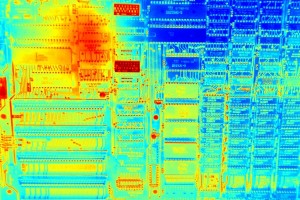

Neuartige Bedrohungen zwingen Unternehmen zum Einsatz von verbesserten, umfassenden Sicherheitslösungen. Eine neue IBM Network Security Appliance bietet hierzu eine weitreichende (oder nahezu umfassende) Kontrolle über alle Anwendungen, die in einem Unternehmensnetzwerk genutzt werden. Der Missbrauch durch Anwendungen, Webseiten und Nutzer soll damit identifiziert und gestoppt werden.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Anwendung, Global Threat, IBM, IBM i, Intelligence, Kontrolle, Monitor, Schutz, Security, Tool, Überblick

10. Oktober 2013 |

Von admin

IBM stellte eine neue Sicherheitsplattform vor, die hochentwickelte analytische Fähigkeiten mit Echtzeit-Datenquellen aus Hunderten unterschiedlichster Quellen kombiniert. Damit können sich Organisationen besser gegen zunehmende komplexe und hochentwickelte Sicherheitsattacken schützen.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Anwendungen, Big Data, Daten, Gefahr, Gefahrenabwehr, IBM, IBM i, Identitäten, Informationen, Infrastructure, Mechanismen, Personen, Security, Verfügbarkeit

21. Juni 2013 |

Von admin

Neue Angebote von IBM helfen, die Social Networking- und Analysetechnologien von IBM in Geschäftsprozesse zu integrieren und so eine innovative „Workforce“ des 21sten Jahrhunderts aufzubauen und das Kundenerlebnis zu verbessern.

Veröffentlicht in IBM Announcements |

Keine Kommentare »

Schlagworte: Belegschaft, IBM, IBM Announcement, IBM Announcements, IBM Connections, IBM Domino, IBM i, IBM Notes, Personalchefs, Social Software

21. Juni 2013 |

Von admin

Highlights der aktuellen Hardware Ankündigungen aus den Februar 2013 IBM Announcements betreffen neue POWER7+ basierende Modelle, das IBM i Technology Refresh 6, verbesserte I/O Unterstützung für IBM i 6.1, I/O Neuigkeiten in Bezug auf SSD, Nutzung von Flash Memory und USB Ports, neue PCIe Gen2 Adapter sowie PowerHA SystemMirror for i Support von SVC, V7000 Storwize und V3700 und die Verbesserungen im Support von Mobile Devices.

Veröffentlicht in IBM Announcements |

Keine Kommentare »

Schlagworte: Adapter, IBM, IBM Announcement, IBM i, IBM IBM Announcements, LAN, Memory, Mirror, Modelle, POWER7, PowerHA, SSD, WAN

21. Juni 2013 |

Von admin

Highlights der aktuellen IBM i 7.1 Technology Refresh 6 Ankündigungen aus den Februar 2013 IBM Announcements betreffen Verbesserungen im Bereich mobile Client App Programmierung, Sicherheit, IBM Connections und Lotus Traveler.

Veröffentlicht in IBM Announcements |

Keine Kommentare »

Schlagworte: IBM, IBM Announcement, IBM Announcements, IBM Connections, IBM i, IBM Lotus Notes Traveller, Security