Beiträge zum Stichwort ‘

Security ’

7. März 2022 |

Von Isabella Pridat

Im letzten Jahr haben sich Cyberkriminelle die zunehmend verteilteren Datenlandschaften zunutze gemacht und die Häufigkeit der Angriffe auf Unternehmen erhöht. Laut der Cybersecurity-Firma SonicWall stiegen die Ransomware-Angriffe seit der Pandemie auf 304,7 Millionen (SonicWall Cyber-Bedrohungsbericht 2021), was einem Anstieg von 62 Prozent gegenüber 2019 entspricht.

Veröffentlicht in Strategische Berichte |

Keine Kommentare »

Schlagworte: Analyse, Point-in-time, QRadar, Ransomware, Security, Security, SGC, Sicherheitsfeature, Snapshot, WORM

20. November 2019 |

Von admin

Die weltweite Studie „Hacked Off!“ von Oktober 2019 untersucht detailliert den Druck, unter dem IT-Sicherheits-Profis stehen und wie sich dieser auf die Wirksamkeit von Sicherheitsmaßnahmen auswirkt. Auch geht sie der Frage nach, was die Befragten als die besten Strategien zur Gewährleistung der IT-Sicherheit von Unternehmen ansehen. Die von Bitdefender in Auftrag gegebene Studie berücksichtigt die Einschätzungen und Meinungen von mehr als 6.000 IT-Sicherheitsexperten in acht Ländern, 515 davon in Deutschland.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Führungskräfte, IT-Sicherheit, Management, produktivität, Ruf, Security, Security

11. Juni 2019 |

Von admin

Anfang April 2019 veröffentlichte das Ponemon Institute – wieder gesponsert von IBM Resilient – im vierten Jahr seine Studie zur Cyberresilienz in Unternehmen. Als wichtigste Erkenntnisse hebt das Institut diesmal hervor: 1. Über 50 Prozent der deutschen Unternehmen testen ihre Notfallpläne nicht. 2. Die Erkennung und Bekämpfung von Cyberangriffen wird durch Automatisierung bei den deutschen Unternehmen um 46% verbessert.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: CSIRP, Cyber Attack, Cyber Resilience, Data Breach, IBM Resilient, Notfallpläne, Security

1. März 2019 |

Von admin

Tom Huntington zeichnet für HelpSystems verantwortlich für die IBM i und AIX Studien. 2018 ist die Erhebung zu AIX veröffentlicht worden, an der 935 IT-Professionals teilgenommen haben. Sowohl IBM i OS als auch AIX laufen auf IBM Power Servern und werden für geschäftskritische Anwendungen eingesetzt. Ein Vergleich der Ergebnisse der beiden Befragungen bietet sich an.

Veröffentlicht in Strategische Berichte |

Keine Kommentare »

Schlagworte: 7.1, 72, AIX, Daten, Datengewinnung, Einsparung, HelpSystem, Hochverfügbarkeit, IBM, IBM Server, IT-Sicherheit, Kosten, POWER6, POWER7, ROI, Security, Studie, Umfrage, Versionen

10. Juli 2017 |

Von admin

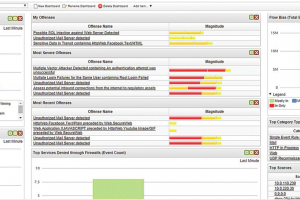

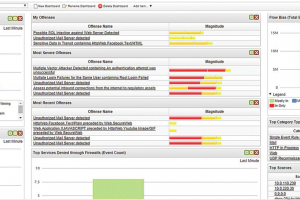

Aufgabe der Informationstechnologie ist die Automatisierung von Geschäftsprozessen in den Bereichen Einkauf, Logistik, ERP und so weiter. Für den Bereich Security automatisiert Sense Analytics die Sicherheitsmaßnahmen durch Erkennen der Risiken, Überwachung der Infrastruktur im Hinblick auf deren Gefährdung durch interne und externe Bedrohungen sowie durch forensische Analysen und Gefährdungsbekämpfung nach erfolgter Priorisierung basierend auf geplanter Abwehr. Dies ersetzt zeitraubende Einzelaktionen und deren Koordination durch das IT-Personal des Unternehmens.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Angriffsvektoren, Business Security, eMail, Gateway, IBM, ip, Kgnition, monitoring, QRadar, Security, Security, SOC-Analyst, Watson

15. September 2016 |

Von admin

IBM Security gründete die neue „Eingreiftruppe“ X-Force Red, ein neues Team aus aus IT-Sicherheitsanalysten und ethischen Hackern, um IT-sicherheitsrelevante Systemschwachstellen in Unternehmens-Netzwerken, ihrer Hardware oder ihren Software-Anwendungen aufzudecken – noch bevor diese von Cyberkriminellen ausgenutzt werden können.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Anwendungen, Apps, Checkout, Geldautomate, IBM, IoT, PoS, Security, Self-Service, Service, Sicherheitsspezialisten, tragbare Geräte, x-force

15. September 2016 |

Von admin

Als Ausgangsbasis für die Entscheidung, welche Cloud-Technologien für das eigene Unternehmen hilfreich sind, sollte zunächst die unternehmerische Zielsetzung ermittelt werden, wie beispielsweise die Entwicklung und der Support neuer Geschäftsmodelle. Hieraus ergibt sich dann, welche Lösungsmischung eingesetzt werden kann: meist eine Mischung aus öffentlicher Cloud, privater Cloud und traditionellen IT-Plattformen. Auf der Basis dieser beiden Zielvarianten definiert das Unternehmen, was in die Cloud verlagert werden soll und welche Aufgaben sich daraus ergeben.

Veröffentlicht in Cloud, Social Media, Devices |

Keine Kommentare »

Schlagworte: Cloud, Dedizierte Server, Hybrid Cloud, Kostenstruktur, Risiken, Security, Workload

31. Oktober 2014 |

Von admin

IBM und GLOBALFOUNDRIED haben die Unterzeichnung einer Vereinbarung bekanntgegeben, nach der GLOBALFOUNDRIES von IBM das weltweite Halbleitergeschäft kaufen wird. Die Vereinbarung stipuliert ferner, dass GLOBALFOUNDRIES in den nächsten 10 Jahren IBMs exclusiver Lieferant von Halbleitertechnologie im Bereich 22nm, 14nm und 10nm für Server Prozessoren sein wird.

Veröffentlicht in Strategische Berichte |

Keine Kommentare »

Schlagworte: Abfragedatein, Big Data, Cloud, CNSE, Forschung, GLOUBALFOUNDRIES, Halbleiter, IBM, Investition, Security, Server, SUNY, technologie

8. Oktober 2014 |

Von admin

IBM reagiert weiterhin mit Unternehmens- und Lösungszukäufen auf die zunehmende Menge und Vielfalt der Sicherheitsbedrohungen. Zuletzt berichtete NEWSolutions hierzu in der Juli-Ausgabe S. 20/21.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Attack, Attacken, Center, Guardium, Heartbleed, IBM, Kaufen, Lösung, OpenSSL, Research, Security, Security, Sphere, Update, x-force

12. November 2013 |

Von admin

Wissenschaftler am IBM Forschungszentrum in Rüschlikon haben eine Lösung für die Authentifizierung über das Smartphone und andere mobile Endgeräte entwickelt, die zusätzliche Sicherheit bei zahlreichen Anwendungen wie zum Beispiel dem Mobile Banking oder dem Zugang auf unternehmensinterne Netzwerke und Cloud-Dienste ermöglicht.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Abwehr, Chipkarte, Cloud, IBM, IBM i, IT, JCOP, NFC, Passwort, PIN, Risiko, Security, Security, Server, Verschlüsselung, ZTIC