Archiv für Mai 2015

12. Mai 2015 |

Von Isabella Pridat

Yorktown Heights, U.S.A. / Zürich – 29 Apr 2015: Wie Nature Communications in seiner heutigen Ausgabe berichtet, haben Wissenschaftler des IBM Thomas J. Watson Research Centers erfolgreich einen Schaltkreis aus vier, in einem quadratischen Gitter angeordneten Quantenbits entwickelt. Dieser entspricht der kleinsten vollständigen Einheit eines skalierbaren Quantencomputers mit Quantenfehlerkorrektur.

Veröffentlicht in R&D Durchbrüche |

Keine Kommentare »

Schlagworte: Bit-flip, Computer, Forschung, Nature Communications, Phase-flip, Quanten

9. Mai 2015 |

Von admin

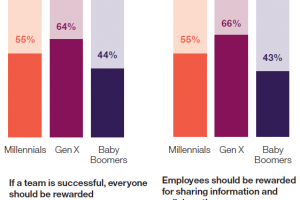

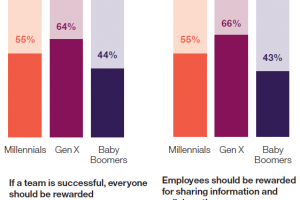

Getriggert durch den Hype um die neue Generation, hat IBM im Sommer 2014 eine Studie zu diesem Thema beauftragt um klare Daten zu den Millenials zu erheben. Einige der heute mit den 21–34jährigen verknüpften gängigen Meinungen konnten bestätigt werden, doch gab es auch viele sehr überraschende Ergebnisse, vor allem mit Bezug auf die Generation X (35–49) und im Vergleich zu den ab 50ig-jährigen Baby Boomers: Die Unterschiede zwischen den Generationen sind oft gar nicht so groß wie gedacht.

Veröffentlicht in Human Resources, Personal, Leitartikel |

Keine Kommentare »

Schlagworte: Baby Boomer, Gen X, Generation, Generationen, IBM, Milennials, Mythos, Mythos Baby Boomer, Mythos Gen X, Mythos Milennials, Untersuchung

9. Mai 2015 |

Von admin

In immer mehr Kundenumfeldern wird das Thema Offline-Backup zunehmend schwieriger, weil entsprechende Zeitfenster nicht zur Verfügung stehen. Bei immer größeren Datenmengen ist auch ein traditioneller Restore von einem Band in vielen Fällen nicht mehr wirklich sinnvoll, weil der Zeitbedarf dafür einfach viel zu groß ist – bei größeren Anwendungsänderungen muss aber dennoch sichergestellt werden, dass das Wartungswochenende sowohl für einen intensiven Test der neuen Umgebung ausreicht – aber auch der Zeitbedarf eingeplant wird, der im Notfall benötigt wird, um auf den Stand vor den durchgeführten Änderungen zurückzugehen. Abhilfe kann in diesen Fällen die Verwendung von FlashCopy liefern.

Veröffentlicht in Hochverfügbarkeit, Programmierung |

Keine Kommentare »

Schlagworte: Copy, Daten, Flash, Flash Copy, Hauptspeicher, iASP, IBM i, Leseoperationen, LPAR, Point-in-time, Quelle, Schreiboperationen, Ziel

9. Mai 2015 |

Von admin

IBM kündigte im Februar 2015 Spectrum Storage an: Dabei handelt es sich um ein neues Speichersoftwareportfolio, um die Effizienz der Datenspeicherung zu verbessern. Die Wirtschaftlichkeit der Datenspeicherung soll künftig mit intelligenter Software erhöht werden. Dabei wird auch die Speicherleistung maximiert; Anforderungen an Datenschutz und Datensicherheit werden berücksichtigt.

Veröffentlicht in IBM Announcements |

Keine Kommentare »

Schlagworte: Browser, Cloud, Datenwachstum, IBM Design Lab, IBM Spectrum Accelerate, Mobile Devices, SDS, Softwaredesign, Spectrum Storage, Storage

9. Mai 2015 |

Von admin

Diese Fallstudie zeigt, dass trotz der sehr hohen System i-Security ein großes Sicherheitsrisiko besteht. Bei einer Auditierung der IT-Sicherheit eines internationalen Großkonzerns wurde die INCONSA GmbH als Dienstleister und Ansprechpartner für alle Bereiche der installierten System i Plattformen hinzugezogen. Die Auditoren gingen äußerst detaillierten Fragen nach und legten großen Wert auch auf die einzelnen internen Zugriffsmöglichkeiten.

Veröffentlicht in Solutions & Provider, Systemmanagement |

Keine Kommentare »

Schlagworte: db, DOS-Fenster, Firewall, FTP, IBM, IBM i, IFS, It-Kenntnisse, Netzwerk, ODBC, Query, Security, SQL, System i, Telnet

9. Mai 2015 |

Von admin

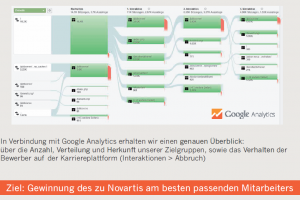

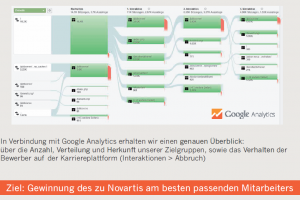

Zwei Themen sollen in diesem Artikel beleuchtet werden:

1. Wie kann ich die besten Arbeitskräfte, die zu meinem Unternehmen passen, begeistern?

2. Wie kann Unternehmenskultur besser nach außen kommuniziert werden,

um den richtigen Bewerber anzusprechen?

Veröffentlicht in Human Resources, Personal, Leitartikel |

Keine Kommentare »

Schlagworte: Arbeitsplatz, Bewerber, BrassRing, Channel, HR, Human Resources, IBM, IBM Kenexa, Jobangebote, Kunde, Marke, Marketing Channel, Monster.de, Novartis, Personal, recruiting, Renommee, Speed of hire, Stepstone.de

9. Mai 2015 |

Von admin

Die Nutzung von Cloud Anwendungen, ob zum Vertrieb per Mobile Apps, für POS-Anwendungen, für die Einbindung von entfernten Mitarbeitern, für Social Business, für die Nutzung von Cloud-Services zur Wartung oder zum Schutz der Unternehmens-IT sowie für Watson-Analytics-Nutzung im Unternehmen an allen Standorten oder für sonstige Digital Business Szenarien ist heute einfach unumgänglich für die meisten Unternehmen. Dem stehen sprunghaft gestiegene Gefahren gegenüber. Die Gefährdung von außen trifft die Unternehmen inzwischen in einer solchen Härte und Vielfalt, dass selbst Fortune-500 Unternehmen sich nicht schnell genug darauf einstellen konnten. Infolgedessen wird leicht übersehen, dass der eigene Mitarbeiter ebenfalls eine Gefahrenquelle darstellt – sei es durch Naivität gegenüber externen Angriffen oder durch zunehmende digitale Halbbildung der Fachabteilungs-Mitarbeiter, oder auch durch tatsächliche Industriespionage, respektive Sabotage.

Veröffentlicht in Security |

Keine Kommentare »

Schlagworte: Cloud, Digital Business, IBM, IBM Mobile Protect, IBM QRadar, Mitarbeiter, Mobile Device, Mobile First, Netz, Social, x-force

9. Mai 2015 |

Von admin

Gerade für Mittelständische Unternehmen ist es sinnvoll, die Digitalisierung von Geschäftsprozessen bzw. digitale Transformation zu nutzen. Weitere Schlagworte sind Social CRM, Media Marketing, Web Technologien, Digital Business, Recht und Datenschutz, Social Business und IoT. Der Mittelstand kann aufgrund hoher Beweglichkeit schneller Nutzen aus Unternehmens-Veränderungen ziehen.

Veröffentlicht in Cloud, Social Media, Devices, Leitartikel |

Keine Kommentare »

Schlagworte: Business, CRM, Digital Business, Empowering, IBM, IBM Connections, Media Marketing, Recht und Datenschutz, Reno, Social, Social Business, Unternehmens-Veränderungen, Wertschöpfung

9. Mai 2015 |

Von admin

Big Data birgt viele Vorteile für das Personalmanagement: Unternehmen können die Methoden für Auswahl und Entwicklung der Mitarbeiter auf eine valide Basis stellen oder erfolgreiche Instrumente für die Mitarbeiterbindung identifizieren. Die technischen Entwicklungen sind nicht aufzuhalten. Doch wie datenaffin sind Unternehmen in Bezug auf Personalfragen? Nutzen Personalmanager Datenanalysen für mehr Business Intelligence ihrer Organisationen?

Veröffentlicht in Big Data, Analytics, BI, MIS, Human Resources, Personal |

Keine Kommentare »

Schlagworte: Ausbildung, Big Data, BigData Ausbildung, Budgets, Business Agent, Datenhoheit, Expertise, HR, Mitarbeiterbindung, Personal, Validierungsresistenz

9. Mai 2015 |

Von admin

Das IBM Lizenzprogramm 5765-SLE PowerVP (*) ist in der aktuellen Version 1.1.2 seit Juni 2014 verfügbar. Es ermöglicht die systemweite Überwachung der Performance in Echtzeit für IBM Power Systeme. Insbesondere für Systeme mit vielen Partitionen / vielen virtuellen Maschinen ist es durch eine grafische Anzeige auf einen Blick möglich, Performance-Engpässe zu erkennen (siehe Bild 1) und dann entsprechend zu reagieren.

Veröffentlicht in Systemmanagement |

Keine Kommentare »

Schlagworte: AIX-Partition, Core Use, IBM, IBM i, IBM p, IBM z, LPAR, Partition, Performance, POWER7, PowerVP, Virtualization